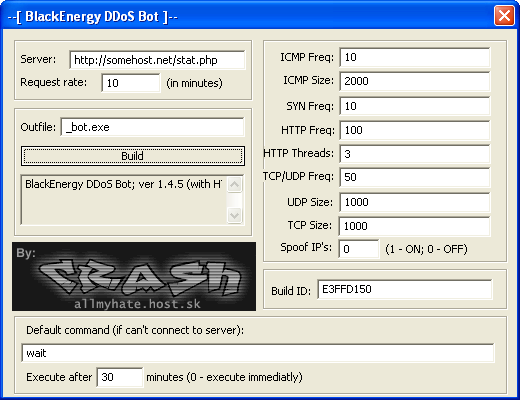

IRC기반의 botnet이 아닌 웹기반의 botnet으로, 러시아의 해커가 만들었다. C&C(Command & Control) 서버(명령을 내리고, 조종하는 서버. BlackEnergy에서는 웹 페이지가 이에 해당)는 러시아나 말레이지아에 위치에 있으며, 주로 러시아를 공격 대상으로 한다.

BlackEnergy는 크게 2가지로 구성되어 있다.

1. 웹기반의 C&C를 제공한다. (php+MySQL)

2. DDoS공격 bot을 생성하는 툴(builder.exe)을 제공한다.

builder.exe 툴을 이용하여 웹기반 bot관리 서버로 접속하는 바이너리파일을 생성할 수 있게 된다.

bot 바이너리는 지정한 C&C서버로 접속하게 된다. 그리고, bot과 제어서버간의 명령은 웹을 통해서 이뤄지게 되며, 구조는 대략 이렇다.

1. bot은 C&C 서버의의 URL(예. http://웹서버/경로/stat.php )을 체크하게 된다. 이 때 id, build_id 값을 POST방식으로 넘긴다.

2. 서버에서는 명령 등의 상태 값을 BASE64 인코딩된 값으로 리턴을 한다. 그 값에 따라서 bot은 명령을 수행한다.

다양한 공격 유형이 있는데, ICMP flood, TCP SYN flood, UDP flood, DNS flood, http 요청 등이 있다.

'flood http foobar.com a.html' 명령을 내린다면 foobar.com/a.html을 계속 호출하게 되며, 'flood syn foobar.com 80'은 TCP SYN flood를 발생한다.

PC에 설치된 bot에 대한 작년 10월 백신 검사 결과를 보니 V3, clamAV, AVG, McAfee 등은 이 바이너리를 못 찾아내고, F-Secure, F-Prot, Kaspersky는 찾아냈다.

보다 자세한 정보는 'BlackEnergy DDoS Bot Web Based C&C'에서 볼 수 있다.

'IT이야기' 카테고리의 다른 글

| F1 경기장, 세팡 서킷(Sepang Circuit) 사이트 DNS 해킹당해 (0) | 2008.03.20 |

|---|---|

| DDoS 대응과 botnet 동향 (CONCERT 2008 보안 세미나 후기) (2) | 2008.03.16 |

| 미코노미(MEconomy) 시대 (6) | 2008.02.10 |

| BSD 매거진, 4월에 (0) | 2008.02.05 |

| Eee PC위한 BSD, EeeBSD (0) | 2008.01.28 |