1. WebappsCon 간단히 정리하면

WebappsCon(웹 어플리케이션 컨퍼런스) 의 프로그램 내용을 딱 한단어로 정의하면 'open'이다. open mind, OpenID, Open Source, Open API, OpenLaszlo, ...

한줄로 적어보자. '공개하면 강해진다. 심플하지만 강하다. 함께하자.'

우리가 삶에서 느꼈던 나눔의 정신(Open Source, OpenID, Open API), 상대를 위한 배려하는 마음(Open API도 쉽도록 만들어주는 배려다라고 본다)이 웹으로 점점 퍼져가고 있다고 느끼지 않는가? 인터넷, 그 것도 사람이 이용하는 것이다. 인터넷의 기술변화는 사람의 삶을 하나씩 인터넷으로 옮겨가는 방향이다. '삶=인터넷'이라는 공식처럼.

발표 내용 중 떠오르는 것은 이런 것들

- 다음, 네이버, Flickr, 아마존의 Open API 사용

- Adobe를 견제(?)하기 위한 MS의 Silverlight

(아직 1.0beta 상태. javascript로 개발. 1.1은 C#, python, ruby로도 개발 가능)

- 데스크탑 환경을 위한 Adobe의 AIR(우연찮게도 RIA의 반대로 쓰면 AIR다.)

- AJAX로 강화된 한메일 Express을 준비중 (탭기능(탭브라우저 처럼), 단축키, ...)

WebappsCon 발표 자료는 http://webappscon.com/Speaker/Presentation 에서 받을 수 있다.

2. Keynote

국내에 인터넷 개통은 82년. 국내 첫 상용서비스는 94년. 내가 인터넷과 리눅스를 사용한 것은 94년. 인터넷을 알고 있던 것은 93년.

82년 인터넷을 도입하고, 90년대에 리눅스를 국내에 전파한 전길남 박사님과 94년 첫 상용서비스를 시작한 허진호 박사님의 '한국인터넷 25년' keynote발표는 이날의 하일라이트다. 이 분들을 한자리에 모시고, 인터넷의 역사와 미래를 들을 수 있다는 건 꿈같은 일 아닌가.

가장 기억에 남는 말씀은...

- 90년대 까지 아시아는 인터넷 개발의 5%만 차지했으나,

앞으로는 30%는 차지해야 한다. 우리 나라는 5%는 차지해야 한다.

- 이제 시작일 뿐이다.

- '5년만 살 것 아니라면 운동해라'는 말씀, 명심하겠습니다.

keynote 끝난 후 남아있는 100여명(100~200명쯤 되지 않았을까)의 참석자는 기립박수를 했다. 감동적이지 않는가?

3. 경쟁하지만 함께하는 재밌는 사례

- 다음 커뮤티케이션의 likejazz(박상길) 님은 다음 Open API로 개발한 검색페이지에 '네이버'를 검색어로 입력한다.

- 스폰서 카페에서는 야후 코리아의 정진호 님이 구글부스에 줄 서 있는 참석자들에게 야후의 선물을 나눠준다.

별다른 이유 없다(?). 나눠주자는 것. 구글은 야후 코리아 부스에 귤을 나눠준다.

- 네이버의 양주일 님은 open API 발표시에 네이버 API보다 더 정성들여 아마존 API에 대해 설명한다.

마음을 열면 즐겁지 않는가. 마음을 열고, 알고 있는 지식은 과감히 공개하라. 지식은 점점 커진다.

4. 몇장의 사진들 (세미나 사진 아님)

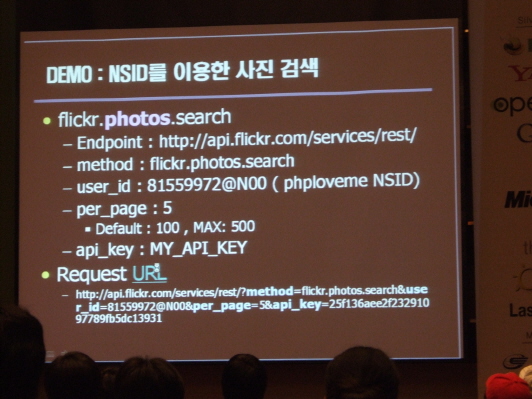

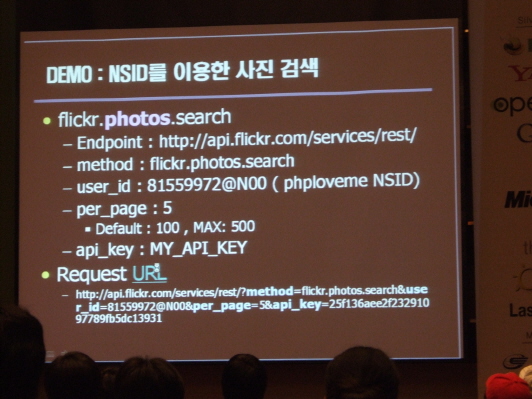

[ flickr API (발표자료 공개한다고 해서, 찍다가 말았음) ]

[ flickr API (발표자료 공개한다고 해서, 찍다가 말았음) ]

[ Ahnlab 고슴도치 프로젝트팀 부스 ]

[ Ahnlab 고슴도치 프로젝트팀 부스 ]

세미나 사진은 거의 안찍어서 flickr에서 webappscon 태그 로 살펴보는게 나을 것이다.

WebappsCon(웹 어플리케이션 컨퍼런스) 의 프로그램 내용을 딱 한단어로 정의하면 'open'이다. open mind, OpenID, Open Source, Open API, OpenLaszlo, ...

한줄로 적어보자. '공개하면 강해진다. 심플하지만 강하다. 함께하자.'

우리가 삶에서 느꼈던 나눔의 정신(Open Source, OpenID, Open API), 상대를 위한 배려하는 마음(Open API도 쉽도록 만들어주는 배려다라고 본다)이 웹으로 점점 퍼져가고 있다고 느끼지 않는가? 인터넷, 그 것도 사람이 이용하는 것이다. 인터넷의 기술변화는 사람의 삶을 하나씩 인터넷으로 옮겨가는 방향이다. '삶=인터넷'이라는 공식처럼.

발표 내용 중 떠오르는 것은 이런 것들

- 다음, 네이버, Flickr, 아마존의 Open API 사용

- Adobe를 견제(?)하기 위한 MS의 Silverlight

(아직 1.0beta 상태. javascript로 개발. 1.1은 C#, python, ruby로도 개발 가능)

- 데스크탑 환경을 위한 Adobe의 AIR(우연찮게도 RIA의 반대로 쓰면 AIR다.)

- AJAX로 강화된 한메일 Express을 준비중 (탭기능(탭브라우저 처럼), 단축키, ...)

WebappsCon 발표 자료는 http://webappscon.com/Speaker/Presentation 에서 받을 수 있다.

2. Keynote

국내에 인터넷 개통은 82년. 국내 첫 상용서비스는 94년. 내가 인터넷과 리눅스를 사용한 것은 94년. 인터넷을 알고 있던 것은 93년.

82년 인터넷을 도입하고, 90년대에 리눅스를 국내에 전파한 전길남 박사님과 94년 첫 상용서비스를 시작한 허진호 박사님의 '한국인터넷 25년' keynote발표는 이날의 하일라이트다. 이 분들을 한자리에 모시고, 인터넷의 역사와 미래를 들을 수 있다는 건 꿈같은 일 아닌가.

가장 기억에 남는 말씀은...

- 90년대 까지 아시아는 인터넷 개발의 5%만 차지했으나,

앞으로는 30%는 차지해야 한다. 우리 나라는 5%는 차지해야 한다.

- 이제 시작일 뿐이다.

- '5년만 살 것 아니라면 운동해라'는 말씀, 명심하겠습니다.

keynote 끝난 후 남아있는 100여명(100~200명쯤 되지 않았을까)의 참석자는 기립박수를 했다. 감동적이지 않는가?

3. 경쟁하지만 함께하는 재밌는 사례

- 다음 커뮤티케이션의 likejazz(박상길) 님은 다음 Open API로 개발한 검색페이지에 '네이버'를 검색어로 입력한다.

- 스폰서 카페에서는 야후 코리아의 정진호 님이 구글부스에 줄 서 있는 참석자들에게 야후의 선물을 나눠준다.

별다른 이유 없다(?). 나눠주자는 것. 구글은 야후 코리아 부스에 귤을 나눠준다.

- 네이버의 양주일 님은 open API 발표시에 네이버 API보다 더 정성들여 아마존 API에 대해 설명한다.

마음을 열면 즐겁지 않는가. 마음을 열고, 알고 있는 지식은 과감히 공개하라. 지식은 점점 커진다.

4. 몇장의 사진들 (세미나 사진 아님)

세미나 사진은 거의 안찍어서 flickr에서 webappscon 태그 로 살펴보는게 나을 것이다.

'IT이야기' 카테고리의 다른 글

| www.microsoft.com 사이트는 windows 2008로 운영중 (4) | 2007.07.07 |

|---|---|

| 데니스 황을 통해 알게된 구글의 디자인 철학 (6) | 2007.06.25 |

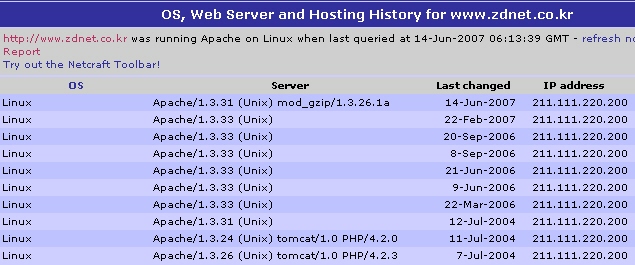

| zdnet.co.kr 이제 된다. (0) | 2007.06.17 |

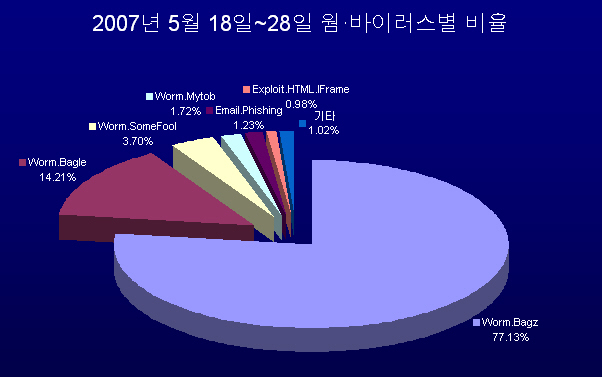

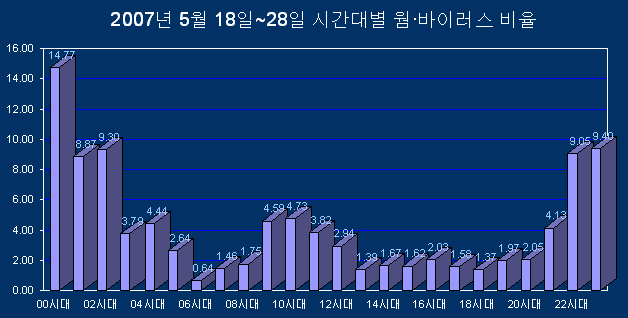

| 어떤 웜·바이러스 메일이 많을까? (2007년 5월) (2) | 2007.06.16 |

| zdnet.co.kr 지금도 사이트 점검중? (0) | 2007.06.14 |