MIB Browser로 운영중인 네트웍 장비의 SNMP값을 보곤하는데, '혹시 아파트나 건물의 네트웍 장비의 SNMP값을 얻어낼 수 있을까'라는 생각이 들었다.

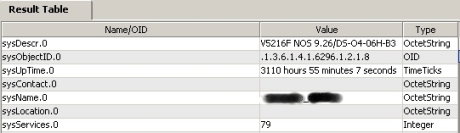

PC에서 사용중인 게이트웨이 IP를 MIB Browser에 넣고 'system.sysDescr.0' GET 요청을 해봤다. 오~ 'V5216F NOS 9.26/DS-O4-06H-B3'라고 나온다. SNMP를 열어놨어? 아니~~ 이러면 안되는 거잖아. walk 요청을 해봤다. 정보가 줄줄줄~~ 모두 나온다.

sysDescr.0 V5216F NOS 9.26/DS-O4-06H-B3

sysUpTime.0 3110 hours 55 minutes 7 seconds

sysName.0 ?????????_???????

sysLocation.0

ifDescr.1 port1-FX-100

ifDescr.2 port2-FX-100

... 생략 ...

ifDescr.5 port5-TX-10/100

ifDescr.6 port6-TX-10/100

... 생략 ...

ifDescr.13 port13-UNKNOWN

ifDescr.16 port16-UNKNOWN

... 생략 ...

ifDescr.17 port17-GBIC

ifDescr.18 port18-GBIC

.1.3.6.1.2.1.47.1.1.1.1.12.1 DASAN Networks Inc.,

V5216F 장비에 대해 찾아봤다.

SNMP 정보에서도 확인된 것 처럼 '다산 네트웍스' 장비이며, 10/100 Base TX(또는 100 Base FX) 16포트와 GBIC 2포트를 제공한다. 'FTTB/FTTH 네트워크 환경기반의 아파트, 호텔, 병원 등과 같은 거주자 밀집 지역에 서비스 위한 장비'라고 한다. 그리고, 모 통신사에 2004년, 2005년 등에 많은 대수를 납품한 적이 있다. 그렇다. 난 그 통신사의 서비스를 이용하고 있다.

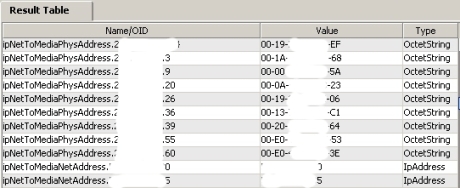

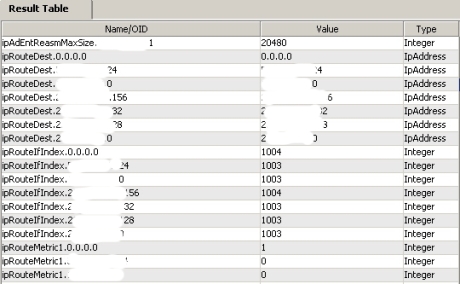

SNMP 정보로 네트웍 장비 종류, 업타임, 포트별 트래픽, TCP/UDP/ICMP/SNMP 통계정보, 라우팅정보, 그리고 이 장비를 이용하는 여러 가입자의 MAC Address, 사용중인 IP 등의 정보를 모조리 볼 수 있었다. IP 대역이 4~5개 정도 되었고 확인된 IP가 대략 140여개 된다. IfInOctets, IfOutOctets 등의 값으로 트래픽 그래프(RRD나 MRTG)를 그릴 수도 있을 것이다.

가입자 IP정보와 MAC Address

라우팅 정보

두 곳에서 SNMP정보를 얻었는데, system.sysName.0 값은 '건물명_장비명'(아파트명_장비명) 또는 '건물명_설치된공간명' 처럼 규칙이 있는 것으로 보인다. 그리고 두 곳의 system.sysUptime.0 이 비슷했다. 그 시점에 일괄점검이나 펌웨어 업그레이드를 했을 가능성이 보인다.

장비 기본 정보

서비스 제공업체는 Community명을 변경하거나, SNMP GET/SET을 허용할 IP를 제한할 수도 있을건데, 가입자들은 네트웍에 대해 전혀 모른다는 안일한 생각을 갖고 있는 것은 아닐까.

'IT이야기' 카테고리의 다른 글

| 꽃남, F4 이름으로 등록된 도메인은? (2) | 2009.02.27 |

|---|---|

| UNIX time 1234567890은 발렌타인데이 (8) | 2009.02.09 |

| 리눅스에서 사진파일의 Exif 정보 보기, 지우기 (10) | 2009.02.03 |

| 빅브라더도 울고갈 규제와 감시 세상 (6) | 2009.02.02 |

| 구글의 HDD는 저기에 있었군 ^^ (4) | 2009.01.03 |